¿Qué es un ataque Man-in-the-Middle?

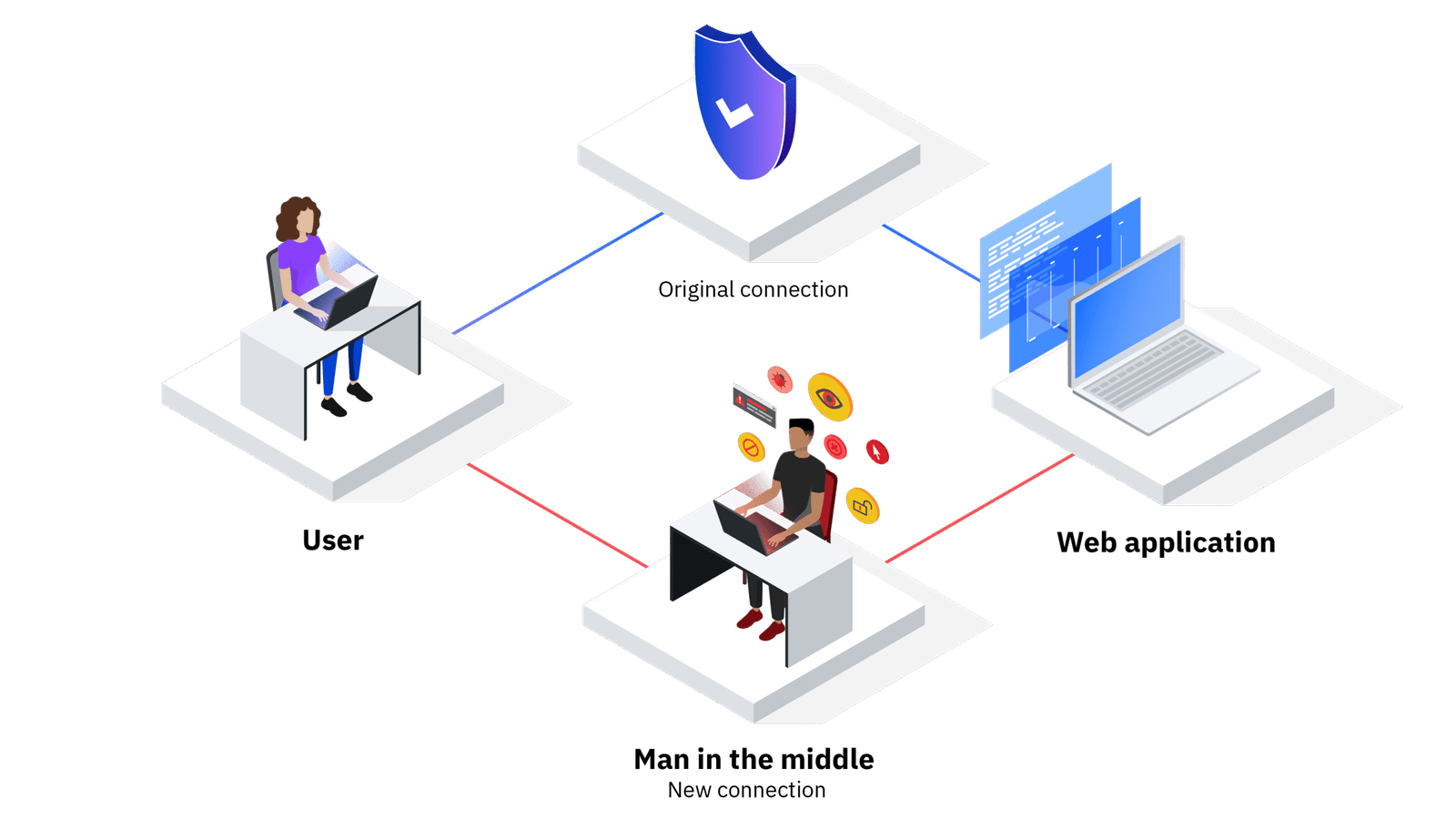

Un ataque Man-in-the-Middle (MitM), o «hombre en el medio», es una técnica de ciberataque en la que un atacante intercepta, altera o espía la comunicación entre dos partes sin que estas lo sepan.

El objetivo es obtener información sensible, como contraseñas, números de tarjetas de crédito, mensajes privados o incluso tomar control de sesiones activas.

¿Cómo funciona?

Durante un ataque MitM, el ciberdelincuente se posiciona entre el emisor y el receptor (por ejemplo, entre un usuario y un sitio web) y actúa como intermediario:

- El usuario cree estar conectado directamente con el sitio web legítimo.

- Pero en realidad, todo el tráfico pasa primero por el atacante, quien puede:

- Leer la información.

- Alterarla antes de que llegue al destino.

- Suplantar identidades o capturar datos confidenciales.

- Leer la información.

Este tipo de ataque es especialmente peligroso porque suele ser invisible para el usuario.

Métodos comunes de ataque MitM

- Spoofing de ARP (ARP Poisoning): Manipula las tablas ARP de la red local para redirigir el tráfico al atacante.

- Rogue Access Points (Puntos Wi-Fi falsos): El atacante crea una red Wi-Fi con nombre similar a una legítima. Cuando la víctima se conecta, todo su tráfico es interceptado.

- DNS Spoofing: Redirige a la víctima a sitios falsos aunque haya escrito la URL correctamente.

- SSL Stripping: Convierte conexiones HTTPS seguras en HTTP inseguras para robar datos.

- Intercepción de correo o mensajería: Algunos MitM se aplican en protocolos como SMTP o IMAP para capturar comunicaciones privadas.

¿Qué datos pueden robar?

- Credenciales de acceso (usuario y contraseña).

- Cookies de sesión.

- Datos bancarios o de tarjetas.

- Conversaciones privadas (email, chats, redes sociales).

- Archivos compartidos o enviados.

Señales de que podrías estar siendo víctima

- Avisos de “certificado inseguro” al acceder a páginas HTTPS.

- Redirecciones inesperadas al abrir enlaces.

- Cambios en el aspecto de páginas web comunes.

- Caídas frecuentes de conexión cuando se usa Wi-Fi público.

Ejemplos reales

- Hoteles, aeropuertos y cafeterías: Son escenarios comunes donde atacantes montan redes Wi-Fi falsas para espiar a los usuarios conectados.

- Ataques a bancos: Algunas campañas de malware utilizan MitM para interceptar credenciales bancarias durante la conexión.

¿Cómo protegerse de un ataque MitM?

- Evita redes Wi-Fi públicas sin cifrado: Si es necesario usarlas, hazlo con una VPN.

- Utiliza siempre HTTPS: Asegúrate de que el candado esté presente en la barra de direcciones.

- No ignores avisos de certificado SSL: Son una advertencia seria de una posible suplantación.

- Activa autenticación en dos pasos (2FA): Así, aunque capturen tus credenciales, no podrán iniciar sesión fácilmente.

- Mantén tu sistema actualizado: Muchas vulnerabilidades usadas en estos ataques se solucionan con parches recientes.

- Instala un buen antivirus/antimalware: Algunos detectan herramientas MitM en la red.

Conclusión

Los ataques Man-in-the-Middle son una de las formas más silenciosas y efectivas de espionaje digital. Detectarlos a tiempo puede ser difícil, por eso la prevención es clave. Navegar de forma segura, mantener tus dispositivos protegidos y usar redes confiables puede marcar la diferencia entre estar seguro o ser víctima.